как узнать что сделали дубликат сим карты

Дублирование SIM-карт как вид мошенничества и как от него защититься

В наш век технологии более чем стремительно развиваются и каждый день в свет выходит что-то новое, благодаря чему пользоваться привычными вещами становится еще удобнее. Согласитесь, с появлением интернет-банкинга мы с вами начали экономить кучу времени вместо того, чтобы постоянно стоять в длинных очередях в кассу для оплаты коммунальных услуг, например. И если еще не так давно для совершения платежных операций мы могли воспользоваться только компьютером или банкоматом, то сейчас достаточно всего-то мобильного телефона и сим-карты.

Такой простотой использования с помощью смартфона сегодня может похвастаться не только онлайн-банкинг, а также всевозможные платежные системы, криптокошельки, аккаунты на биржах, социальные сети, мессенджеры и т.д. Но помимо того, что все это очень удобно и может работать при наличии одной лишь SIM-карты и мобильника, также существует масса связанных с этим рисков.

Несмотря на то, что в СНГ мобильный банкинг и подобные сервисы, привязанные к сим-карте, завоевали популярность только в последние 5 лет, злоумышленникам этого времени хватило, чтобы найти множество способов получения доступа к чужим личным данным и средствам. Как вы уже догадались, об одном из таких способов и о том, как от него предостеречься пойдет речь в этой статье.

Общая схема мошенничества

Давайте в общих чертах рассмотрим, как обычно происходит мошенничество с дублированием SIM-карты и к каким последствиям это может привести:

Эти четыре пункта звучат просто ужасающе, но не спешите браться за голову. Нюансов огромное множество, провернуть все это удается злоумышленнику далеко не всегда и при этом он постоянно сталкивается с риском быть пойманным. Тем не менее, успешные случаи такого мошенничества встречаются. И в большинстве своем они происходят из-за халатности жертвы или, например, работников оператора сотовой связи.

Что наиболее подвержено риску, если кто-то получил доступ к номеру телефона

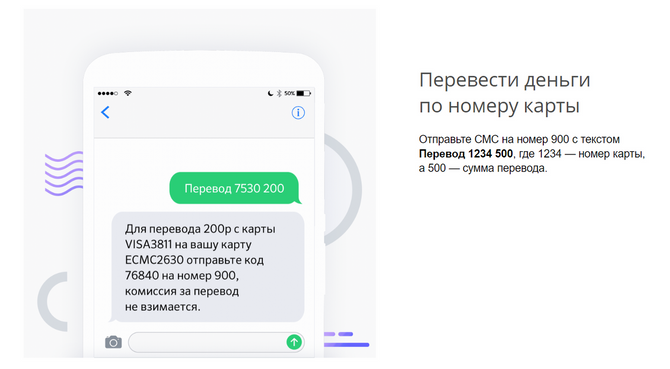

Сразу хочется обратить внимание на SMS-банкинг, так как именно этот сервис позволяет при помощи всего лишь одного сообщения перевести деньги с вашего счета на любой другой. Так что хорошенько подумайте о том, насколько надежно ваша сим-карта защищена от третьих лиц, и не станете ли вы легкой добычей для мошенника. Большинство банков России или Украины делают возможность перевода денег через SMS максимально простой и не требующей дополнительных подтверждений, что только дает фору злоумышленнику. На картинке вы видите инструкцию такого перевода на примере Сбербанка.

Уязвимость интернет-банкинга ниже, так как здесь, чтобы получить доступ необходимо также знать логин и пароль. Но риск тоже высок и все зависит только от того, насколько подготовлен злоумышленник. Например, он может быть лично знаком с жертвой и каким-либо способом узнать его логин (залезть в телефон или компьютер, где обычно данные сохраняются в функции автозаполнения браузера и тому подобное). А дальше восстановить пароль через подтверждение по SMS не составит труда. В некоторых случаях логин также может быть сохранен в сообщениях привязанного почтового ящика, который также можно взломать, имея доступ только к номеру телефона.

К слову, наибольшую опасность представляет именно ваша электронная почта. Потому что к ней обычно привязываются все сервисы. Очень часто восстановить доступ к почте можно по одному привязанному номеру телефона. Мошенник таким образом просто сорвет джекпот, так как на почте он найдет все подсказки о том, где зарегистрирована жертва и сможет оперативно получить полный доступ практически ко всему: к электронным кошелькам, аккаунтам бирж, букмекерским счетам, криптокошелькам и так далее. Для этого опять же достаточно будет только восстановить доступ, имея нужную SIM-карту и почту.

Нельзя не упомянуть социальные сети и мессенджеры, ведь почти все они привязаны только к SIM-карте и с ее дубликатом воспользоваться ими проще простого. В этом случае воруют не деньги, а информацию, которую злоумышленник может использовать в дальнейшем. Например, часто в сообщениях можно найти пароли или узнать, какими кошельками или интернет-банкингами пользуется жертва.

Если вы пользуетесь хоть чем-нибудь из вышеперечисленного и храните там значительные для вас суммы или беспокоитесь за какие-нибудь данные, то вам, как никому другому рекомендуется углубиться в тему этой статьи.

Способы получения злоумышленником дубликата SIM-карты

На самом деле таких способов может быть достаточно много, а начинаться и заканчиваться мошеннические схемы могут по разному. Мы рассмотрим самые распространенные из них, поняв которые, можно будет раскрыть и другие подобные злодеяния.

Изготовление дубликата с использованием технологии MultiSIM

Эта технология известна уже более десяти лет, но до сих пор нет какого-то способа гарантированно обезопасить свою SIM-карту. Для получения дубликата, мошеннику необходимо буквально на несколько минут завладеть вашим телефоном. Вариантов сделать это можно перечислить большое множество: злоумышленник может незаметно взять ваш телефон в кафе, раздевалке, на работе и в любом другом публичном месте. Стоит вам только отвлечься и оставить мобильник с SIM-картой без присмотра, как недоброжелатель может оказаться тут как тут.

С помощью специального устройства считываются нужные данные, после чего изготавливается дубликат вашей SIM. Далее мошенник может воспользоваться им на своем телефоне и получить доступ к вашей телефонной книге (если контакты сохранены на карте), а также ко всему, что получает ваш номер, включая временные пароли (их может отправлять банк для входа в интернет-банкинг, например). Естественно, злоумышленник также с этим изготовленным собственноручно дубликатом сможет определить, к каким платежным средствам привязан номер и получить SMS для восстановления паролей и подтверждения любых операций. Воспользоваться любыми другими уязвимостями, которые описаны в предыдущем разделе статьи, тоже не составит труда.

Восстановление сим-карты через оператора сотовой связи

Таким образом перед мошенником стоит только 2 задачи: раздобыть ксерокопию документа и созвониться с жертвой. Получить копию паспорта возможно такими же методами, как описано в предыдущем способе на примере мобильного телефона. С историей звонков все еще проще: злоумышленник может просто позвонить жертве сам с какого-либо номера по «важному делу», затем попросить перезвонить под предлогом плохой связи или чего-то вроде того.

Читая этот раздел, может возникнуть масса сомнений в том, сработает ли тот или иной метод. Тут надо понимать, что не существует идеальных способов, но работают другие факторы. Злоумышленник или группа таковых может зайти с другой стороны (например, сразу взломать ваш компьютер и получить доступ к некоторым данным) или пробовать ходить в разные центры оператора сотовой связи неоднократно, надеясь на халатность работника и на то, что он не сверит лицо злоумышленника с фотографией в паспорте. Фотография также может быть старой или плохо различимой на ксерокопии. Могут быть подделаны всевозможные документы и доверенности. А еще никто не отменял подкуп сотрудника, его соучастие и тому подобные вещи.

Как обезопасить себя и свои средства

Пожалуй, самый важный и полезный раздел статьи, в котором мы разберем основные методы защиты от мошенничества с использованием дубликата SIM-карты.

Если случилось так, что вы стали жертвой подобного мошенничества или у вас возникли какие-либо обоснованные подозрения, то вот несколько советов:

Актуальность проблемы и что о ней пишут в интернете

Как уже говорилось в начале статьи, технологии развиваются семимильными шагами, но и мошенники не дремлют, находя всё новые и новые уязвимости. Проблему мошенничества с помощью SIM-карт нельзя считать неактуальной. Во-первых, в последнее время случаев становится все больше. Во-вторых, практически каждый использует номер телефона при работе с банками, электронными кошельками, личными аккаунтами и тому подобным — это значительно увеличивает масштабы проблемы.

Судя по многим случаям мошенничества с SIM-картами, практика раскрытия преступлений и возврата украденных вследствие этого средств неоднозначная и не внушает уверенности.

Например, у Московского бизнесмена через получение дубликата SIM (при помощи сотового оператора) было украдено 26 миллионов рублей. История очень запутанная, а многое вообще не поддается объяснению. Но самое интересное, что даже идентификация счета, на который были незаконно отправлены средства и доказательства халатности сотового оператора не помогли потерпевшему вернуть потерянное. Оператор заявил, что исключает причастность своих сотрудников, а SIM-карта была получена по доверенности, в которой были указаны все необходимые данные. Банк же утверждает, что просто выполнял свои обязанности. К слову, следствие почти безрезультатно идет уже с апреля 2018 года и никаких возвратов средств потерпевший не увидел. А что можно сказать о случаях, когда деньги переведены из электронного кошелька на «левый» счет или в офшор? А если была украдена криптовалюта с кошелька или биржи? При таком варианте, шансы что-то сделать равняются 1 из 100, если не меньше.

Злоумышленники часто серьезно подготавливаются: продумывают каждую мелочь, обзаводятся подставными счетами для перевод денег на них, используют VPN. Найти таких, доказать факт мошенничества или хотя бы вернуть украденное далеко не всегда предоставляется возможным. Мало информации о раскрытых подобных преступлениях можно увидеть в интернете.

Как вы уже поняли, перспективы у жертвы мошенничества с дублированием SIM-карты не радужные, поэтому самое главное, что можно и надо сделать — это обезопасить себя самостоятельно, изучить вопрос и воспользоваться методами защиты, которые описаны в этой статье.

ICO by Coin Post — все про ICO и инвестирование

© Coin Post, 2017-2019. Все материалы данного сайта являются объектами авторского права. Запрещается копирование, распространение (в том числе, путем копирования на другие сайты и ресурсы в Интернете с указанием источника) или любое иное использование информации без предварительного согласия правообладателя.

Как устроены SIM-карты. Часть вторая: атака клонов

SIM-карты можно клонировать. Как это делается и каким образом этим могут воспользоваться злоумышленники?

В первой части мы рассказывали про историю SIM-карт, теперь же начнем потихоньку разбираться с их безопасностью. Одной из первых уязвимостей SIM-карт стала возможность их клонирования, то есть чтения всего содержимого памяти одной симки и последующей записи этих данных в память другой карты. Напомним, что с точки зрения «железа» SIM-карта — это обычная смарт-карта, купить которую можно где угодно приблизительно по три рубля за ведро.

Во времена, когда аппаратов на две, три или четыре SIM-карты еще не существовало, именно с помощью клонирования решали проблему наличия нескольких симок: чтобы не переставлять их в одном телефоне туда-сюда, придумали «мультисимку». MultiSIM — это смарт-карта с увеличенным объемом памяти, в которую можно было записывать данные сразу нескольких SIM-карт.

При помощи нехитрого триггера (при каждом новом включении автоматически выбирался следующий набор ячеек, соответствующих очередной SIM-карте) между ними можно было переключаться, не вынимая сам модуль из аппарата. Конечно, об одновременной работе не шло и речи: телефон считал, что его выключили, заменили SIM-карту и включили снова.

Пользы от такого решения было немного (да и сегодня по-прежнему удобнее купить под вторую SIM-карту отдельный дешевый телефон, чем использовать двухсимочный), однако определенным спросом лет десять назад «мультисимки» пользовались. Продавались даже комплекты из собственно «болванки», адаптера для чтения и записи смарт-карт, подключаемого к компьютеру, и ПО для проведения «операции».

Однако возможность клонирования SIM-карты могла быть использована не только в мирных целях. Получив на короткое время доступ к SIM-карте абонента, злоумышленник мог изготовить ее клон и использовать его для компрометации. Дело в том, что если вставить клон в телефон в то время, когда в сети зарегистрирован легитимный абонент, то тот «вывалится» из сети, даже не зная об этом. Все входящие звонки и сообщения в этом случае будут поступать злоумышленнику, а он, в свою очередь, сможет звонить, писать и выходить в Интернет от имени жертвы.

SIM-карта сокровищ: как потерять все, потеряв один лишь телефон — http://t.co/ElKB4U1unJ

На телефоне жертвы в течение нескольких часов будут даже отображаться шкала приема и название оператора, создавая видимость нахождения в сети, однако звонить не получится до тех пор, пока жертва не догадается выключить и снова включить аппарат или же пока не произойдет принудительное обновление регистрации (обычно сети настроены на интервал в несколько часов).

Первое время клон вообще можно было зарегистрировать в сети где угодно, хоть на другом континенте. Впоследствии операторы внедрили примитивную защиту: если абонент вдруг внезапно регистрируется в сети очень далеко от того места, где он был недавно, то администраторы в центре управления получают уведомления об изобретении телепортации.

Голос как угроза: чем новая технология передачи голоса в сотовых сетях может быть опасна https://t.co/tb7OJqWn5w pic.twitter.com/yV949RSyht

Однако злоумышленник может зарегистрироваться в сети и рядом с легитимным абонентом, и от этого подобная защита никак не поможет. И тут возникает вопрос: почему же вообще возможно клонирование SIM-карт — нельзя ли как-то отменить или запретить эту возможность?

Ключ KI (Key Identification, «индивидуальный ключ аутентификации пользователя»), на основе которого происходит авторизация в сети, на самом деле не предназначен для чтения из SIM-карты: ведь процессор SIM-карты работает с ним «внутри», и наружу передавать ключ не требуется. Он даже хранится в защищенной от чтения области памяти, и каких-либо API для его чтения не существует.

Однако тут на помощь нехорошим парням приходят методы криптоанализа. Если много-много раз при помощи специальной программы запустить на вставленной в считыватель SIM-карте алгоритм A3 (то есть «скармливать» ей случайный пароль RAND и получать на выходе отзыв SRES), то можно выявить определенные закономерности и в конечном итоге вычислить ключ KI.

Оказывается, сотовые сети серьезно уязвимы: можно перехватывать трафик и выдавать себя за другого абонента — http://t.co/VXLbyz0rpf

Производительности компьютеров уже 10 лет назад хватало, чтобы совершить эту операцию за довольно-таки небольшое время — порядка нескольких минут. Правда, все не так однозначно. В SIM-карту встроен «таймер самоуничтожения», то есть счетчик количества запусков алгоритма преобразования с неким предельным значением. Например, 65 536 раз. Как только этот счетчик достигнет предела, процессор SIM-карты вообще перестанет выполнять запросы на вычисление SRES.

Если за лимитированное количество попыток вычислить KI не удастся, SIM-карта вообще превратится в тыкву, и нужно будет получать новую. Порой такое хотя и редко, но происходит и в обычной жизни: если SIM-карта выдана очень давно, использовалась активно, а значение счетчика изначально было задано небольшим.

Впрочем, не все так плохо. Методом криптоанализа можно получить KI и сделать клон только на SIM-картах, где используется самая старая версия алгоритма A3 под названием COMP128v1. Такие еще используются некоторыми операторами, и поэтому их можно клонировать. Более прогрессивные операторы уже перешли на усовершенствованные версии COMP128v2 и COMP128v3, которые гарантированно не позволяют вычислить ключ с помощью анализа такого количества пар RAND-SRES.

Тем не менее беспокоиться все-таки стоит. Дело в том, что злоумышленник может по-прежнему получить набор ключей сразу для большого количества SIM-карт, имея доступ к базе данных оператора, в которой они хранятся, либо получив доступ к таблицам соответствий, которые производитель SIM-карт передает оператору при отгрузке очередной партии. Для этого нужен коррумпированный сотрудник на той или иной стороне.

Кроме того, существует целая городская легенда о перехвате ключей из эфира — мол, современные компьютеры позволяют декодировать их буквально на лету. Однако напомним, что ключ KI не передается в эфир и хранится только в SIM-карте. Что же тогда перехватывают из эфира? Об этом расскажем в следующий раз.

Защита от замены симкарты мошенниками

Долгое время хотел написать статью на данную тему, но экономическая ситуация в стране сложилась такая, что сейчас многие люди в банках не хранят большие суммы, на которые мошенники могут позариться. Но раз в сообществе регулярно появляются новые сообщения по теме, считаю, что кому-то это будет полезно.

Вкратце, схема мошенничества заключается в следующем. К вашему номеру телефона привязан доступ и подтверждение операций в банках и платежных системах. Мошенник идет в салон связи или внедряет подельника, получает новую симкарту по поддельному паспорту или чаще по доверенности и восстанавливает доступы и пароли, привязанные к номеру. Затем денежки тютю. Этой схеме много лет, описана она везде подробно, но есть нюансы, а которых я и хочу рассказать. Далее будет изложена сугубо личная точка зрения, в которой при желании можно найти элементы рекламы и антирекламы.

В реальной жизни многие операторы используют SMS Home Routing, он же SMS Firewall, он задумывался как защита абонента в незащищенной сети SS7 от прослушки или внедрения (такое было актуально на волне распространения GSM). А весь фокус в том, что в этом случае HLR-запрос выдает липовый IMSI или не выдает данных вовсе. А значит, любой банк проигнорирует замену симкарты, что мошенникам только на руку. В России SMS Home Routing используют все операторы, кроме Билайна. Формально это означает уязвимость к атакам на оператора через SS7, например можно успешно перехватывать SMS. Но для этого затраты намного выше, поскольку доступ в SS7 могут получить только операторы связи. Остальные операторы сами заключают договоры с банками о предоставлении IMSI в реальном времени, минуя SMS Home Routing, но это уже зависит от региона и банков, у меня например Мегафон-Сибирь сотрудничает только со Сбербанком.

Теперь еще немного о банках. Основные претензии и внимание мошенников адресованы Сбербанку. Он конечно самый большой и счета есть почти у всех, но он еще и самый дырявый, соревнуясь с ВТБ24 по числу косяков. Подробно их грехи задокументированы тут: http://www.banki.ru/blog/KiraSoft/ Основная дыра в Сбербанке называется «Быстрый платеж», позволяет через SMS переводить до 10 тыс в сутки. Это надо сразу отключать через ИБ или SMS. Большинство троянских программ для Android используют именно эту функцию. Меня забавляют банки, которые много говорят про безопасность, но не предоставляют никаких инструментов для управления ею. Основа основ это вообще отказ от использования мобильного телефона в качестве средства подтверждения операций. В некоторых банках есть карты переменных кодов (КПК), криптокалькуляторы или генераторы токенов. Например у Альфы и РСХБ это отдельное приложение. У Авангарда и ПСБ это КПК. Во-вторых, важна изоляция счетов, например карт и депозитов. Например лютая совковость РСХБ оборачивается против мошенников, т.к. там с депозитами можно работать только в отделении банка. Зато всеми «любимый» Сбер позволяет вычищать любые счета и депозиты (даже сберкнижки!) и при доступе по карте. А третьих, нужны лимиты по картам, месячные, суточные и на операции без присутствия. В большинстве технологичных банков это все есть, а в Сбере лимиты только по заявлению в офисе, включаются через сутки и действуют только в регионе регистрации. Весело, да?

Ну и наконец многабукав про собственную безопасность, желающие могут сразу перейти к выводам. Безопасность сводится преимущественно к теме компьютерных вирусов, но для кражи информации правильнее говорить о троянских программах. Тут главное понимать, что никакой антивирус не способен вас защитить. Ни для кого не секрет, что троянов под винду действительно масса, давайте разберемся, как они работают (с отдаленного взгляда) и как от них защищаться. На данный момент трояны используются для трех вещей: спам с зараженных машин, кража денег и в кач-ве DDos ботов.

Злоумышленник покупает сам троян у автора (это может быть популярный Zeus, или SpyEye или еще куча никому не известных троянов).

Покупает абузоустойчивый сервер.

Настраивает трояна и идет за денежку шифрует его тело на специальном сервисе.

Безопасность телефона по сути то же, мошенники уделяют внимание преимущественно системам Android, поэтому тут рекомендация подобная, использовать простые звонилки, но можно и iPhone, если есть возможность и желание. Троянские программы под Android распространяются чаще всего через взломанные приложения, в альтернативных каталогах или просто на сайтах в виде apk. Они скрывают и отправляют SMS именно по тем банкам и сервисам, где все завязано на номер телефона.

Отдельного внимания заслуживает социальная безопасность. Она заключается в сокрытии реальной личной информации от публичного просмотра. Эти данные можно найти в социальных сетях и они часто используются для восстановления доступа через оператора поддержки. Самое главное, что нужно скрыть или не публиковать, это сам номер телефона и паспортные данные. Нежелательно светить адрес проживания/прописки и день рождения. Ну и горе вам, если в друзьях вконтактика есть ваша мама с девичьей фамилией. Мошенники часто используют сайты бесплатных объявлений, вот в таких местах и важно НЕ оставлять номера, привязанного к банкам. Лучшим вариантом считаю использование дополнительного номера Мегафона или отдельной симкарты в звонилке. В этом случае важно знать про периоды неактивности у разных операторов, после которого включают абонентскую плату.

1. Банк должен предоставлять безопасное средство подтверждения операций (КПК, токены, криптокалькулятор)

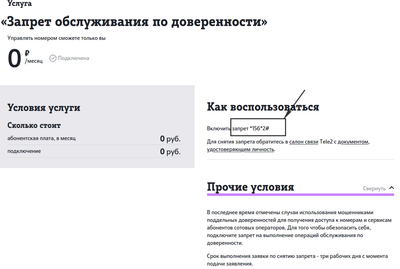

2. Оператор должен защищать номер от взлома (запрет действий по доверенности) или не препятствовать внешней защите (контроль IMSI)

3. На ПК и смартфоне не должно быть вредоносных программ (ПК на Unix и звонилка)

4. Должен быть мозг (не сообщать коды из SMS первому звонящему, не публиковать привязанный к банку номер на Авито, не устанавливать apk с левых сайтов и т.п.)

Пример. Не использовать Сбербанк или ВТБ24, использовать Билайн, Linux и бабушкофон

Новый вид мошенничества появился в России — злоумышленники изготавливают дубликат сим-карты жертвы и списывают деньги через банковское приложение, сообщили эксперты международного разработчика антивирусных решений ESET.

«В сети начинает набирать обороты новый вид мошенничества с сим-картами, который позволяет хакерам получить доступ к номеру телефона и моментально переводить деньги из банковских приложений», — рассказал обозреватель ESET Станислав Жураковский, слова которого приводятся в сообщении.

На первом этапе мошенники приобретают на черном рынке фейк-аккаунт (созданный несколько лет назад и ничем не отличающийся от настоящего), на втором этапе производится поиск жертвы, цель новой атаки социальной инженерии — предприниматели и владельцы бизнеса. После этого злоумышленник выясняет номер телефона, например, предлагает перевести общение в мессенджер.

Узнав номер, хакер делает поддельную доверенность на получение дубликата сим-карты жертвы, причем обычно заявление подают в филиале оператора, расположенном на другом конце страны. На заключительном этапе осуществляется перевод денег: мошенник обращается в банк для восстановления пароля от банковского приложения, пройдя аутентификацию по личному номеру, и переводит все деньги с карты на другой счет.

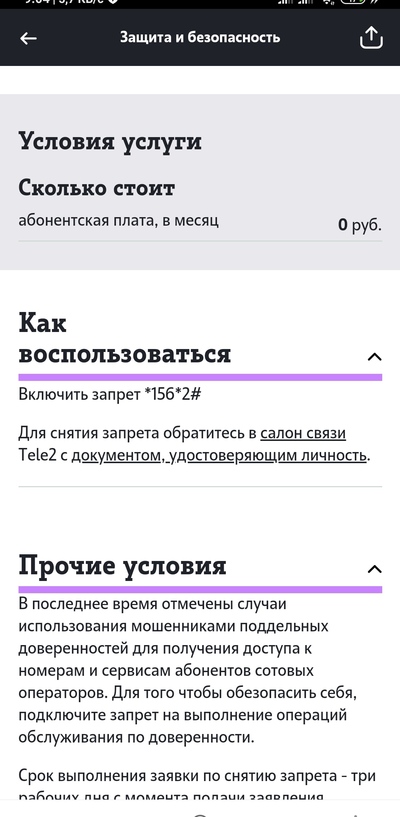

Чтобы избежать подобных проблем, эксперты советуют выпустить второй виртуальный номер в приложении мобильного оператора — к нему можно привязать банки и соцсети, он связан с основным, но остается недоступным для третьих лиц. Кроме того, стоит переключить в банках SMS-авторизацию на push в приложении и подготовить «запрет передоверенности», не позволяющий выдавать дубликат сим-карты без личного присутствия по доверенности.

«С точки зрения банков — это даже не мошенничество. Потому что двухфакторные авторизации на сим-картах являются подтверждением личности. Если перевели деньги с помощью вашей сим-карты, значит это сделали вы. Выходит, что современная сим-карта оказывается важнее и весомее паспорта, а ее кража — опаснее утери основного документа гражданина страны», — отметил Жураковский.

Хотелось бы слышать от полиции о сотнях пойманных мошенников.

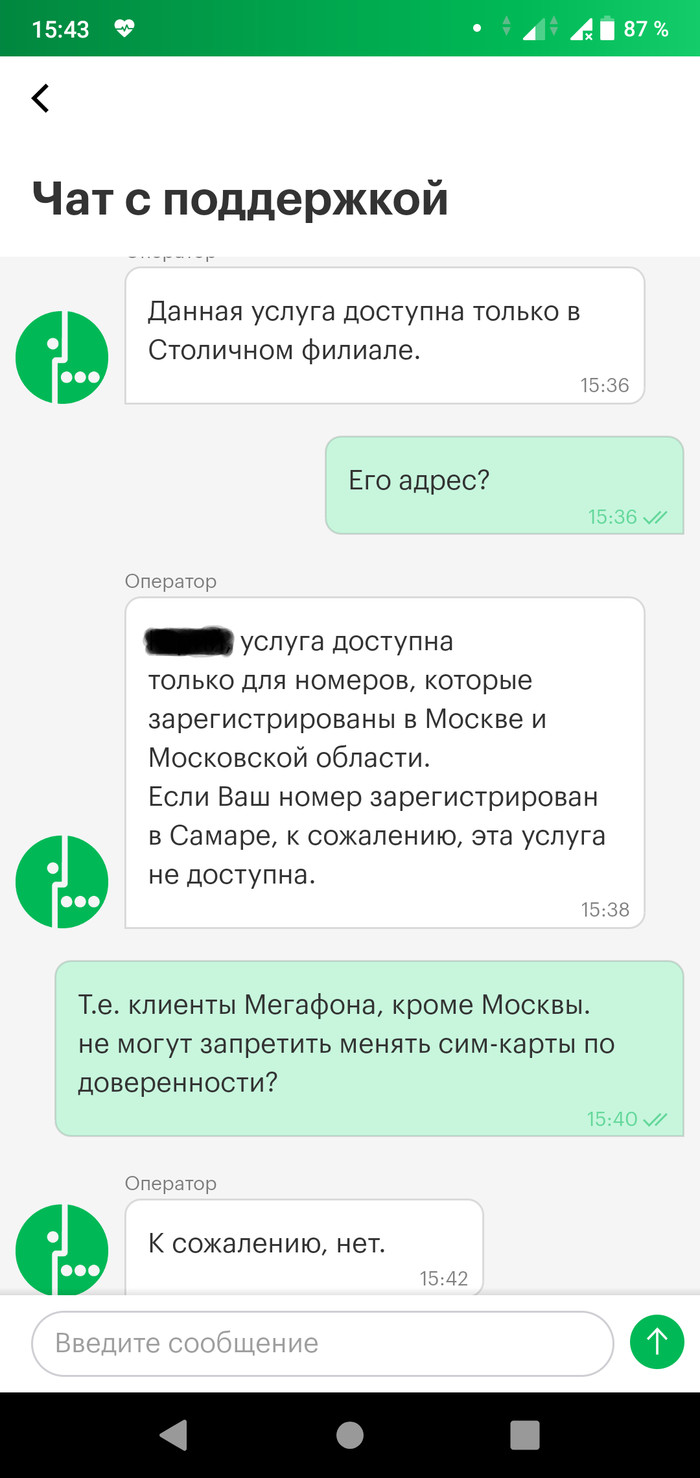

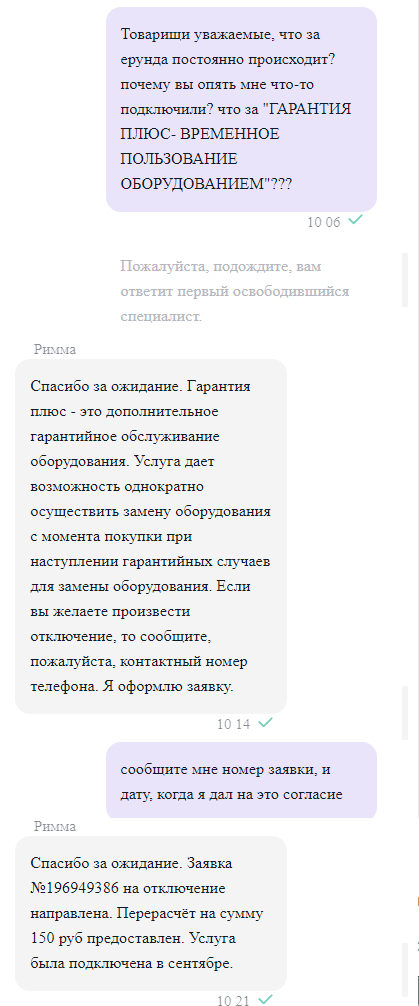

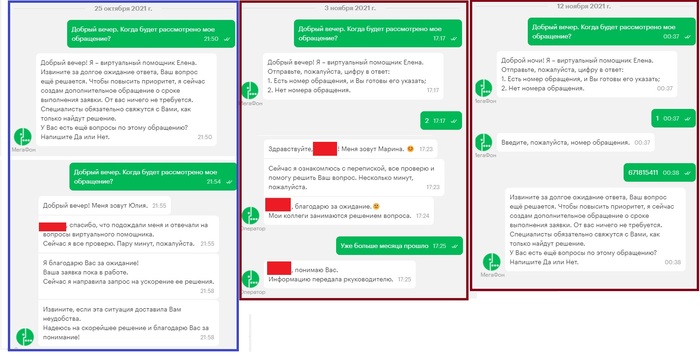

После прочтения решил все же написать заявление на запрет действий с сим-картой по доверенности. Вот результат общения с поддержкой. Вот так Мегафон помогает нам.

Зачем мошенникам оставаться без денег?

хакер делает поддельную доверенность на получение дубликата сим-карты жертвы

Чтобы избежать подобных проблем, эксперты советуют выпустить второй виртуальный номер в приложении мобильного оператора — к нему можно привязать банки и соцсети, он связан с основным, но остается недоступным для третьих лиц

мошенник имея вашу сим карту. :))

проблема решается очень просто, но её решать не хотят

У меня йота утверждает что доверенность должна быть: а) от нотариуса; б) уникальный номер и серия бланка доверенности, от руки не принимается; в) никаких помарок, исправлений, потертостей.

В сети начинает набирать обороты новый вид мошенничества с сим-картами

Так в сети или всё же не в сети?

позволяет хакерам получить доступ к номеру телефона

Так хакеры или не хакеры доверенности подделывают?

Узнав номер, хакер делает поддельную доверенность на получение дубликата сим-карты жертвы, причем обычно заявление подают в филиале оператора, расположенном на другом конце страны

Я сначала подумал что дико паливная схема, но потом вспомнил что какую только хрень безработные и студенты за деньги не делают. Отправь им доверенность чтобы распечатали, немного денег, и вуаля, у тебя уже есть симка, можно даже этого человека использовать что бы он тупо код назвал который на неё придет. И получается ты физически в данной схеме не участвуешь, а все возможные риски лягут на того человека. Хотя кого я обманываю, если жертва находится в Москве, а сим карта клонируется например во Владивостоке, наша доблестная полиция даже бровью не поведет что бы по видеозаписи искать того кто эту доверенность для получения карты принес. Тупо сольют дело как и тысячи таких дел. Поэтому очень рекомендую единственно правильную вещь, это регистрировать все банковские аккаунты где лежат деньги на сим карту которую не знает вообще никто.

Непонятно, а зачем мошенникам оставаться без денег?

Это уже давно известно. Никогда не используйте SMS и биометрию в качестве единственных уровней защиты!

У владельцев бизнеса обычно корпоративные симки, там сложнее доверенность сделать, номер телефона вообще не прокатит.

Кто-то пробовал с Билайном запрет оформить?

Несколько лет назад заморочилась и перерегистрировала сим-карту на себя (изначально мама ее регистрировала на себя, т.к. я была ребенком). 7 кругов ада и симка стала моей.

И вот недавно на нее приходит поздравление с днем рождения. Билайн поздравил мою маму 🤦♀️

Паспорта выдают проверенные люди из МВД, а дубликат симки полунищий продавец салона связи. Дыра в безопасности. Этим симкам нет доверия, чтобы использовать в двойной авторизации.

Спасибо тебе, добрый человек!

Сразу пробежался по своим номерам, подключил запрет доверенностей. Ибо нефиг.

вот банки св. было же когда только появлялся смс банкинг, что при смене симки физически

нужно в банке подтверждать что сменил симку. именно симку, а не номер.

все стонали что не удобно, пойду в другой банк.

билайн ввел так называем ID по симке. т.е. простая подпись по смс всяких подтверждений

и каждый год нужно подтверждать паспортные данные

возможно какой-то оператор решил упростить это и мошенники использовали «дыру»

У меня банк чтобы восстановить пароль на номер телефона требует пинкод банковской карты.Без этого не дает восстановить пароль.Можно подобными методами решить вопрос.Или ввод ответа на вопрос.

Хмм, а если нет банковского приложения, его просто установят на телефон?

А разве у настоящего владельца его симка не заблокируется сразу пре перевыпуске этой симки мошенником? Вот сразу и сигнал, что дело не чисто и надо бы всё срочно заблочить.

@YotaHelp, у вас возможно такое провернуть? Очень надо.)

Мегафон такой мегафон

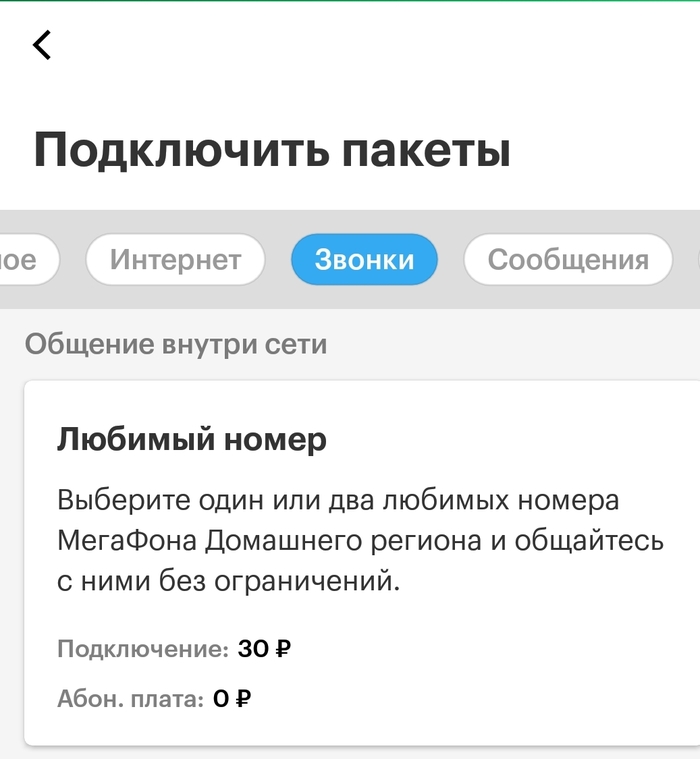

Что-то не спалось. Решил, значит, посмотреть через приложение на андроиде, что там у сына на тарифе происходит. Пару раз так, кстати, находил всякое интересное, деньги всегда возвращали.

Но тут другое. В приложении оно мне говорит, мол, у вас нет пакетов. Подключить?

Любопытно же, вдруг на чем-то сэкономить можно.

Заходим, смотрим, ого!

Привлекательно, не правда ли?

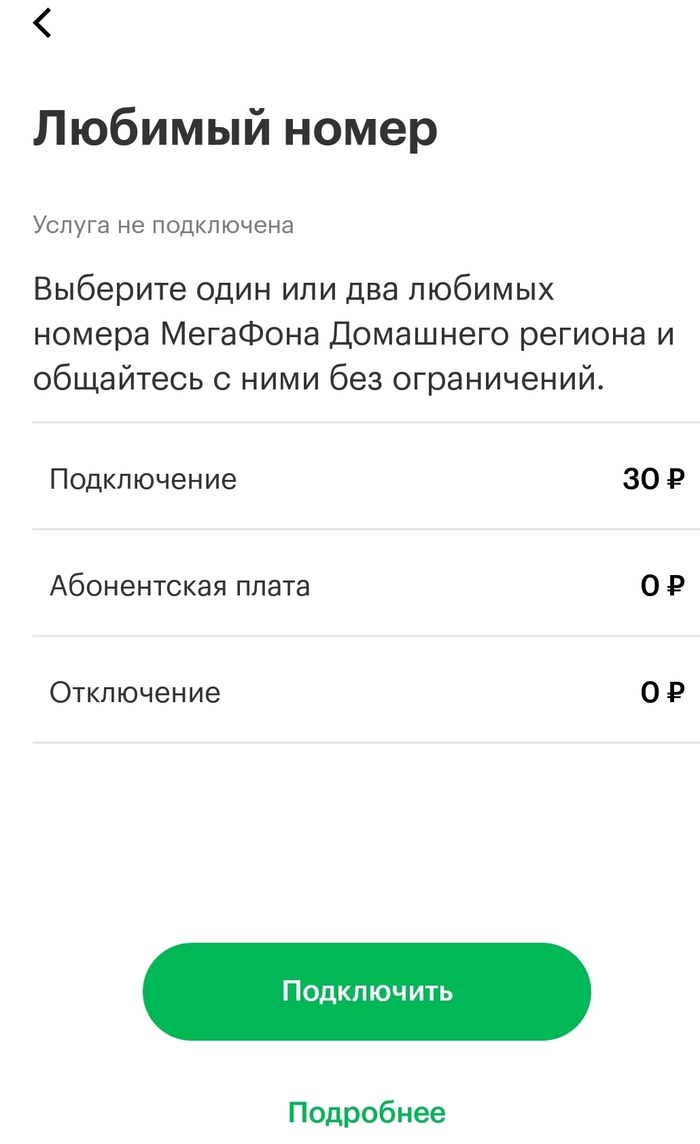

Но мы же знаем суть ОПСОСовской души. Не верим, тычем пальцем в этот чудо-пакет за 30р.

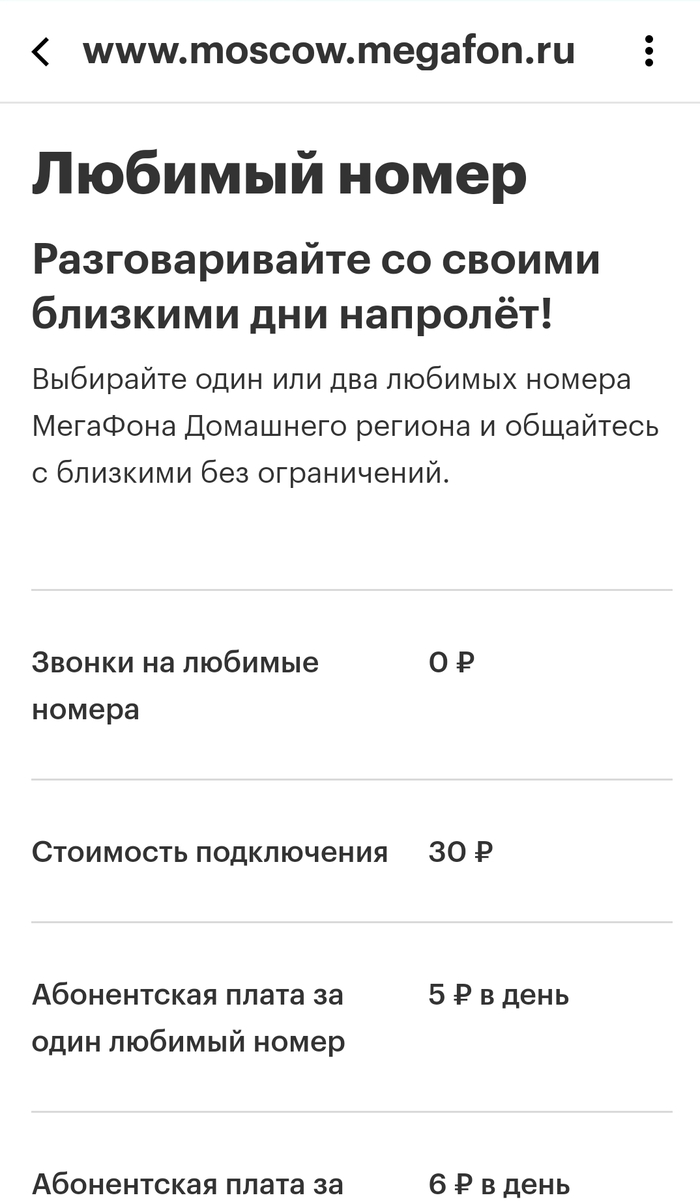

В нас начинает просыпаться этот зверь сомнения, типа хирасечонашел! И заметьте, уже можно подключить. Но опыт подсказывает, что рано. Тычем в «Подробнее»

И вот оно!

Вот у меня вот вопрос, наделав скриншотов и заверив их у нотариуса, этих уродов жуликов можно хоть чуть-чуть, но наказать? Роскомнадзор, суд, полиция, жэк, спортлото. Ведь введение в заблуждение чистой воды же.

И в рассказы про недпиленное приложение не поверим.

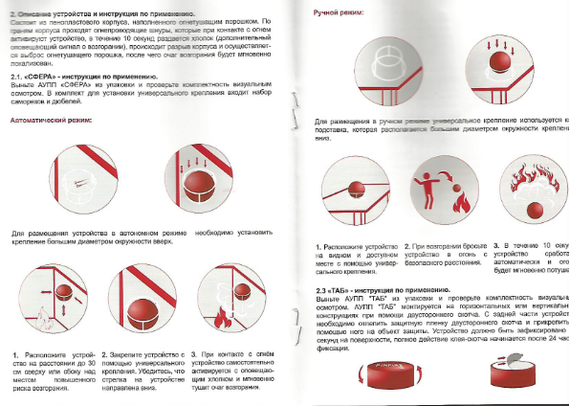

«Противопожарные» мошенники. Екатеринбург

Папа пытался отклеить эту хню со шкафа, она треснула, и оттуда посыпалось нечто вроде строительной смеси. Он ее собрал и принес в лабораторию на анализ, отсюда и состав.

К слову, этот субъект даже собственного выдуманного имени запомнить, видимо, не может. Не говоря уже о проблемах с датой.

Указанный ИНН 561212446143 принадлежит некому Синкину К. А. из Оренбурга.

В руководстве об эксплуатации данного «чуда» рекомендуется размещение в распределительных щитках и оборудовании под напряжением. Никаких ТУ не указано, никакого номера документации на паспорте, зато якобы рекомендован в ФГБОУ ВО «Академия Государственной Противопожарной Службы МЧС России»

Сваяли и сайт, и телефон есть, и бумажка с печатью, подготовились по полной, а старушке на девятом десятке того с головой хватит. Естественно, в полицию обращаться почти бесполезно, она его никак не опишет, тем более, что он был в маске.

Проведите с близким беседу, особенно с теми, кто в возрасте. Пусть первым делом звонят вам. Пусть открывают двери только ближайшим родственникам. Никаких представителей пожарной охраны или торговых представителей, никаких газовиков или жаждущих поставить новые окна. Еще хорошо, если просто разведут на деньги, может быть и что похуже.

Ответ на пост «Осторожно, мошенники воруют деньги с карты»

Друга так же обманули этим летом, с тех пор «курила» инфу об этом очень подробно.

Самую исчерпывающую информацию по этой теме нашла у Сбера, в журнале «СберКлевер». Т.к. ссылки могут посчитать рекламой, перескажу своими словами:

Видели причудливые картоприёмники на банкоматах? Так вот, это не плод фантазии дизайнера-наркомана. Таким образом банк пытается избежать сходства с универсальным считывателем, который могут налепить сверху мошенники.

Благо, как было сказано выше, украсть деньги с чипа или бесконтактного модуля уже не так просто, поэтому там, где это возможно, используйте именно эти способы оплаты.

Не попадайтесь на уловки мошенников!

Осторожно, мошенники воруют деньги с карты

Недавно срочно надо было снять денег ночью. Поблизости было круглосуточное отделение красного банка: зал с банкоматами, чтобы попасть в который нужно провести картой по двери.

Зашёл, снял деньги, сделал свои дела, поехал домой и лёг спать. А наутро увидел кучу push-уведомлений о попытках снятия средств. Думал, что забыл карту в банкомате, но фиг там, она в кошельке.

Позвонил в банк, заблокировал карту. И внимание: по их словам, они не устанавливали на вход в зал замок со считывателем. Потом специально съездил-проверил, нет его там.

Пожалуйста, будьте осторожны!

Пост без рейтинга, оставил комментарий для минусов.

Конец года. Дружно идём проверять свои «личные кабинеты» операторов связи

Конец года. Дружно идём проверять свои «личные кабинеты» операторов связи.

Ростелеком, теле2, билайн, мтс, мегафон и так далее по списку.

Под конец года довыполняют планы, тайком подключяя услуги.

Просто тупо сидеть и обзывать их как-то в интернете абсолютно бессмысленно. Не хочу ругаться, материться, вести себя как бабка на лавке. Хочу, чтобы у них провели проверку. Пока сам буду копать в этом направлении.

Мошенники от такси максим

Теперь к сути. Есть бот-перехватчик, эти уроды попросту воруют заявки, выполняют по быстрому и начинают вымогать сумму, превышающую стоимость заявки в 3-5 раз. В моей практике это второй случай. Знакомые также сталкивались. Приезжают как правило отмороженные отходы общества, понимают только пиzдюли, чего среднестатистический заказчик выдать не может.

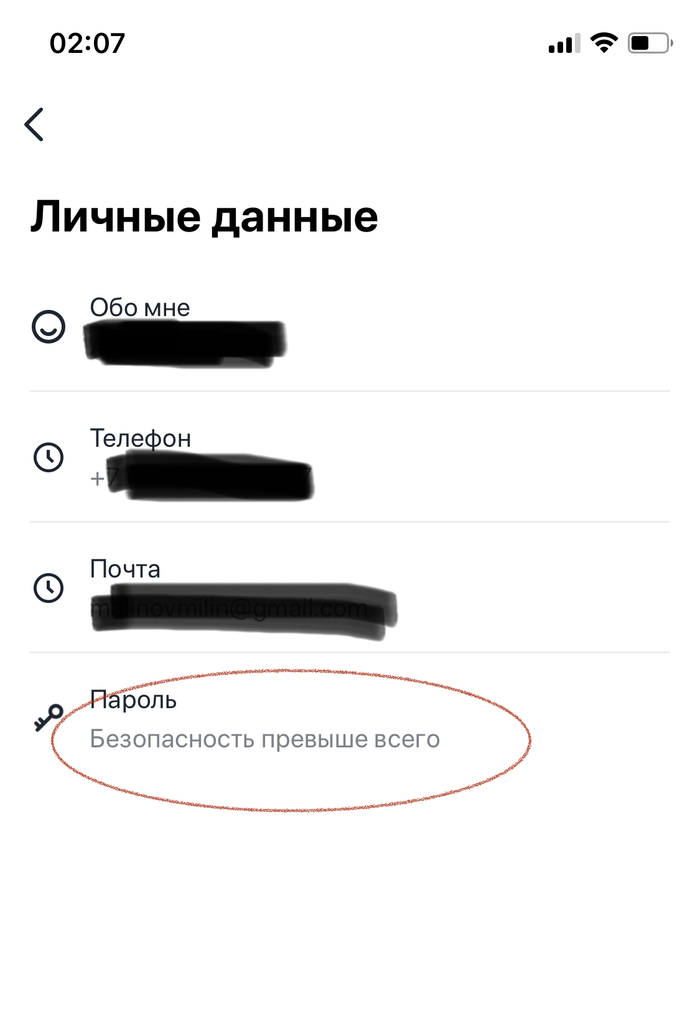

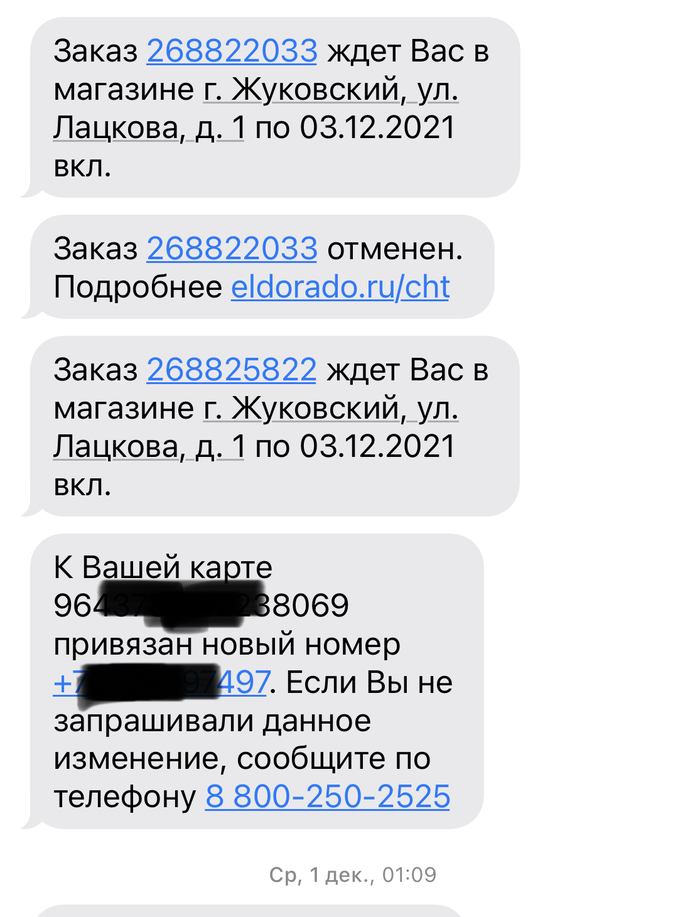

Как в эльдорадо воруют бонусы

Эльдорадо покрывает мошенников. Можно с лёгкостью взломать ваш кабинет. Поменять ваши данные и списать бонусы.

Ситуация: после покупки техники накопил 51000 бонусов. Надеялся потратить их в счёт следующей покупки. Но не тут то было!

Сначала на мой телефон пришла смс о заказе (на батарейки 150 рублей) который я не совершал. Но он по звонку был отменён, оператор уверял что не стоит беспокоится. Потом приходит смс о ещё одном заказе.

На том конце отвечают, что заблокировать мы не можем это во первых, во вторых данные можно сменить ТОЛЬКО С ПАСПОРТОМ В МАГАЗИНЕ.

Ответа на обращение так и не последовало даже через 7 дней. Звоню ещё раз, спрашиваю что и как там с обращением. На что мне отвечают, что мое обращение аннулировано, ТАК КАК ЗАМЕНА ЛИЧНЫХ ДАННЫХ БЫЛА ПРОИЗВЕДЕНА КОРРЕКТНО, НА ОСНОВАНИИ ПРЕДЪЯВЛЕННОГО ЧЕКА О ПОСЛЕДНЕЙ ПОКУПКЕ В ЭЛЕКТРОНОМ ВИДЕ.

То есть «корректно=законно» оно бы и верно, но бонусы были списаны незаконно и это эльдорадо игнорирует.

«Безопасность превыше всего» пафосно заявляет эльдорадо в своём приложении в личных данных, но теперь понятно, что эту безопасность можно обойти простым способом. И магазину все равно, что у тебя есть данные владельца кабинета и что ты никому не передавал ни коды из смс, ни пароли, все списано КОРРЕКТНО!

Так что подитожив, советую отказаться от крупных покупок в этом магазине, так как поменять данные и списать баллы можно за 20-30 минут.

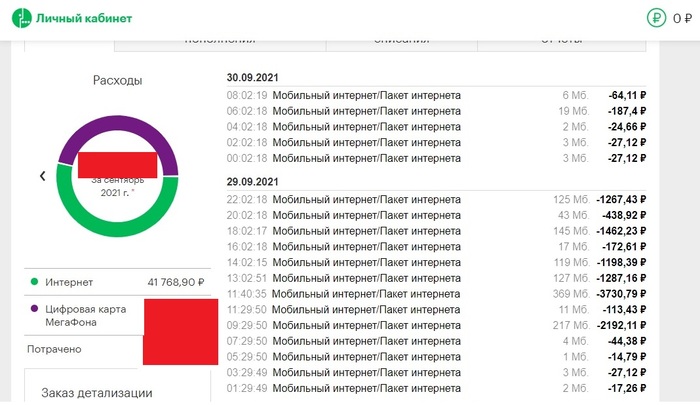

Мегафон списал 42 тыс.руб. со счета абонента из Казани

30.09.2021 года обнаружил, что с телефонного счета, к которой привязана банковская карта Мегафон-банка (банк Раунд), пропали почти 42 тыс.руб.

Сразу вспомнил легендарную историю из Казани о кибермошенниках, которые в течение нескольких лет «клонировали сим-карты абонентов с помощью поддельной базовой станции и совершали переводы через смс-команды на подконтрольные счета» (Массовое клонирование сим-карт Мегафона: итоги кибермошенничества).

На деле оказалось иначе: Мегафон списал за 2 дня интернета 41 768,90 руб. – ни за рубежом и ни в роуминге, а в своем регионе обслуживания.

Я был в недоумении, т.к. одномоментно потерял все свои сбережения, но больше всего удивило следующее: у меня было накоплено 55,76 ГБ бесплатного интернета со сроком действия до 23.09.2022 (на год вперед). Я их копил на протяжении нескольких лет, совершая покупки и платежи банковской картой Мегафона, при этом на регулярной основе проверял остатки, чтобы не превысить лимит.

За пару дней до списания со счета я точно знал, что на балансе было более 15 ГБ. Получается, что Мегафон попросту обнулил остатки бесплатного интернета и накопленные бонусы за связь, а далее списал за 3 ГБ интернета 42 тыс.руб по общему тарифу.

Однако и сам объем 3 ГБ за два дня в раннее время меня смутил: такой большой трафик 1,5 ГБ=1 день я не использую, а до 10 часов в интернет не захожу.

Детализация раскрыла тайну: расход интернета происходит как с устройства с моим IMEI, так и с другого, у которого IMEI не отображается. Необъяснимо, но факт.

Такая же ситуация с IMEI в детализации была у казанских абонентов, у которых злоумышленники похищали деньги через клоны сим-карт.

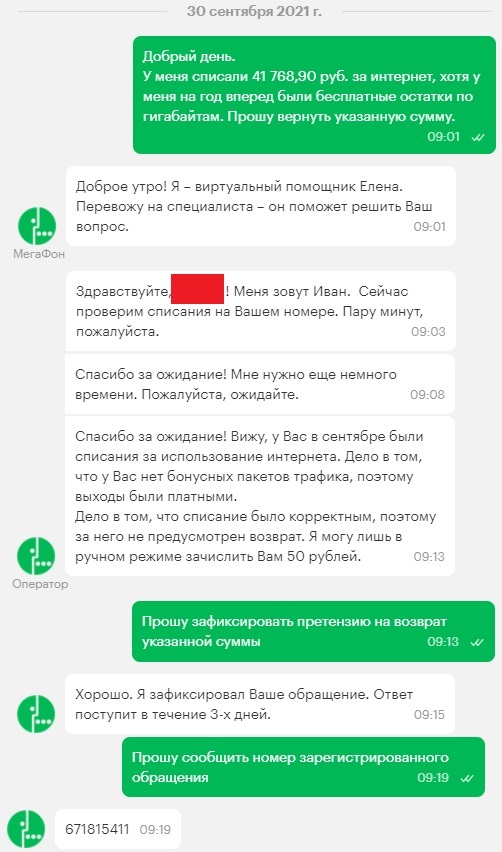

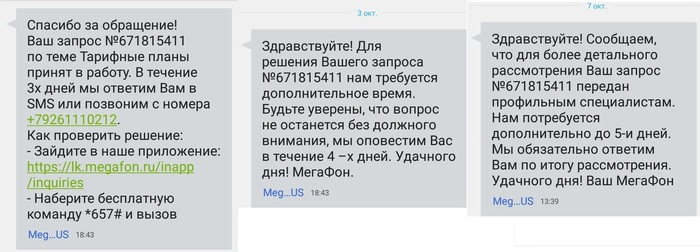

30.09.2021 обратился в Мегафон через чат, но сотрудник не воспринял проблему всерьез: якобы, бесплатных ГБ у меня нет, списание в рамках тарифа, а в качестве компенсации предложил 50 руб. Я же настоял на регистрации претензии, которой присвоили номер 671815411.

Сначала обещали ответить в течение 3-х дней, потом через 4 дня, далее 5 дней… Так и месяц прошел…

Потом снова начал писать в чат с периодичностью в одну неделю, где поступали шаблонные ответы с извинением за столь длительное рассмотрение обращения и обещали скорейшего решения. Один из сотрудников даже заверила, что передала информацию по обращению руководителю.

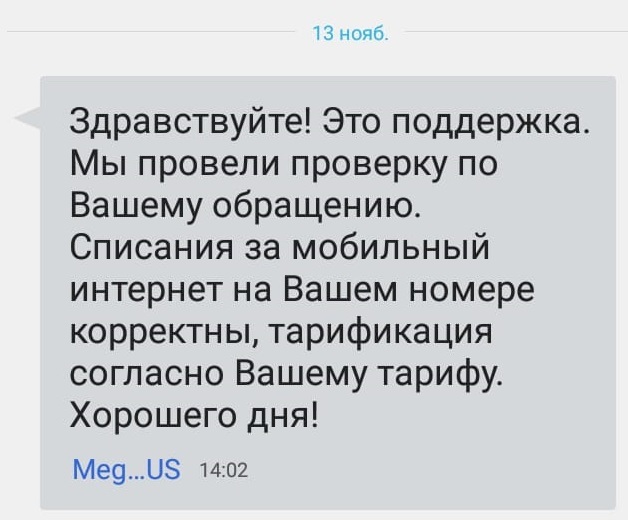

13.11.2021 все же поступил долгожданный ответ: все списания в рамках тарифа.

Напрашивается, для чего понадобилось 1.5 месяца для подготовки такого формального ответа?

Я искренне надеялся, что, раз так долго рассматривали мое обращение с привлечением руководства, решение будет положительным и мне вернут списанные деньги, а на деле – очередная отписка.

Если бы я хоть как-то знал или был уведомлен Мегафоном об обнулении ранее предоставленных ГБ и о начале списания денежных средств со счета, то никогда бы не допустил такой ситуации и мой баланс всегда был бы не более 100 руб.

Себестоимость оказанных услуг для Мегафона сущие копейки (тариф с безлимитным интернетом «Закачайся в любой момент» стоит 60 руб. в день, если в месяц – 950 руб.), а для меня 42 тыс.руб. за 2 дня интернета с объемом 3 ГБ – это космическая сумма, которую я мог бы потратить на услуги связи в течение всей своей жизни.

Поэтому Мегафон, прошу снова рассмотреть мое обращение 671815411 и принять справедливое решение.

Алярм!

Не читал здесь о подобном.

У меня есть телеграмм, у жены нет.

Я проверил свой телеграмм. Да, действительно зарегистрирована.

Я ей говорю: срочно блокируй все банковские карты. Сам еду в мтс, чтоб узнать, были ли дубликаты симки. Но телефон зарегистрирован на нее и они не ответили. При этом уверяли, что если бы был дубликат, то основная симка отключилась бы.

Как это возможно? Никаких кодов не приходило, телеграмм не установлен.

Просьба поднять вверх.

Новая цель это sim карта

Здравствуйте!

Навеяло телефонными мошенниками.

Ваш ворованный телефон никому не нужен, скорее всего на нем установлен пин-код и разблокировке он не подлежит.

Воров интересует ваша sim-карта, так как скорее всего на ней отключён пин-код и ее можно вставить в любой другой телефон и залогиниться в приложении банка/брокера и наворотить дел, так как авторизация проходит по смс.

За всех операторов не скажу, но у Мегафон по умолчанию пин-код 0000.

Ребята устанавливайте пинкод на сим карты!

Массовое клонирование сим-карт Мегафона: итоги кибермошенничества

В первой части (Массовое хищение средств со счетов абонентов Мегафона из Казани. Оператор бездействует) я рассказал о том, как стал пострадавшим в результате хищения 66 тыс.руб. со счета.

Во второй части (Массовое кибермошенничество в Мегафоне (Казань)) раскрыл детали способа хищения и задержания злоумышленников управлением «К» МВД: злоумышленники клонировали сим-карты абонентов с помощью поддельной базовой станции и совершали переводы через смс-команды на подконтрольные счета.

Эта часть про похищенные деньги: как удалось их вернуть.

Прежде всего, выражаю благодарность человеку, который посвятил почти 3 года на расследование дела Мегафона с целью дойти до истины. Об этом есть статья из 3 частей на сайте журнала Т-Ж ( https://journal.tinkoff.ru/shagiev/ ) или достаточно в гугле поискать «Я раскрыл массовое кибермошенничество». Без его помощи я бы не смог ни понять способ хищения, ни суть формальных ответов от оператора и банка, а уж обращения в правоохранительные органы и суд для меня были бы за завесой тайны.

После задержания злоумышленников, в МВД возбудили уголовное дело по факту массового хищения, и я получил статус потерпевшего. Как оказалось, мое новое положение не дает никаких привилегий: полиция собирает доказательства для привлечения задержанных к ответственности, но поисками похищенных денег и их возвратом не занимается; а Мегафон заморозился и перестал отвечать на обращения.

Я находился в отчаянии, но в этот момент поступило предложение от вышеуказанного автора обратиться в суд. Он готовит все документы, а я выполняю всего лишь процессуальные действия: подписать, отправить, присутствовать. Эта была таблеткой от боли и мы перешли к действиям.

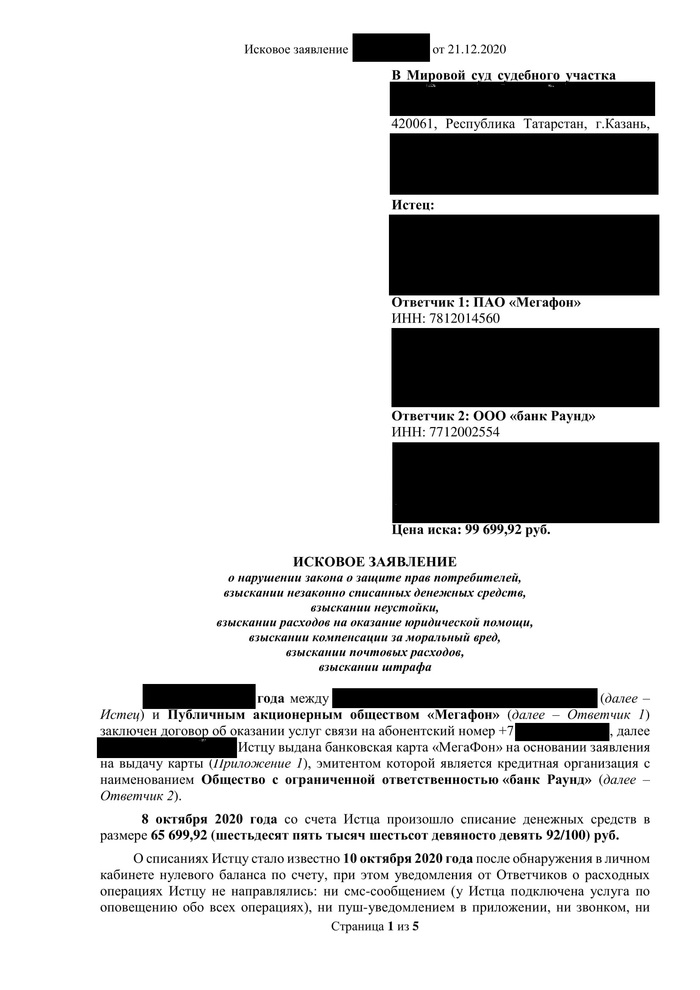

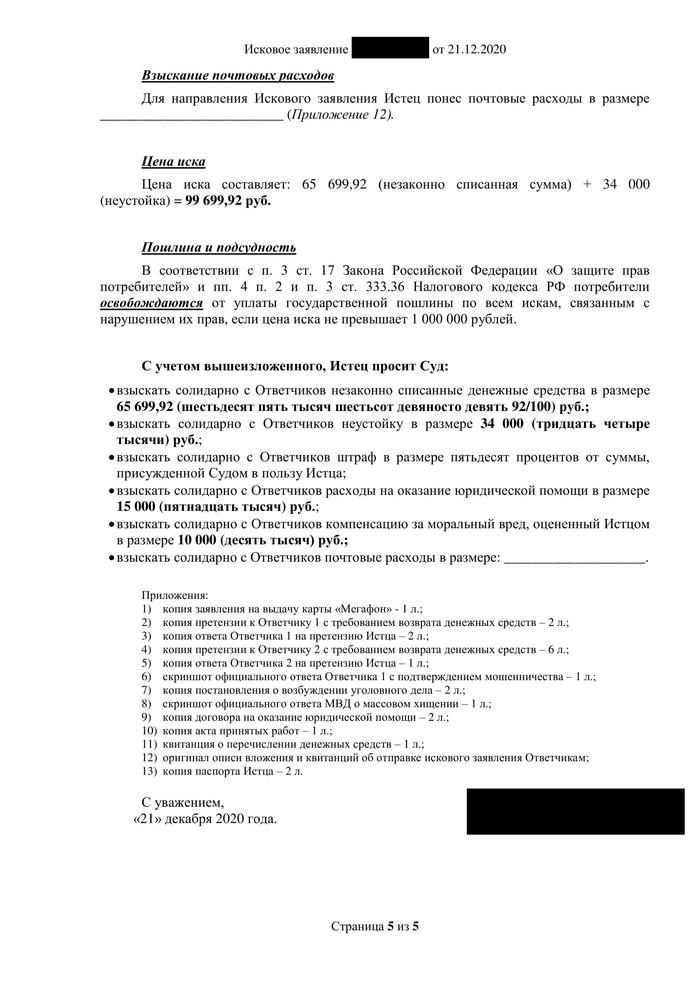

В качестве ответчиков в иске указали Мегафон и банк Раунд, просили взыскать:

66 тыс.руб. – похищенные деньги

34 тыс.руб. – неустойка

15 тыс.руб. – услуги юриста

10 тыс.руб. – компенсация за моральный вред

50% штрафа от суммы основных требований

Первая страница иска

Требования к Ответчикам

На первом заседании ответчиков не было, но Мегафон направил ходатайство об отложении дела по причине ведения переговоров для заключения мирового соглашения. Это было неправдой и поэтому я был против, т.к. никаких предложений от них не поступало. Судья все же удовлетворил ходатайство и отложил заседание.

На следующий день со мной связался представитель Мегафона и предложил заключить мировое соглашение: вернуть похищенные 66к, за услуги юриста 5к и моральный вред 3к. После услышанного я почувствовал облегчение, однако предложенная сумма была меньше, чем просил в иске, поэтому взял паузу. Обсудив детали с автором, я прислушался к его мнению о предъявлении к Мегафону иных требований: 66к по умолчанию, за юриста и моральный вред как по иску – 15к и 10к соответственно, а также обязательное условие о возврате указанных сумм до следующего заседания.

В итоге позвонил представителю и сообщил свои требования, на что получил явное сопротивление: руководство согласовало исключительно ранее озвученные условия и они изменению не подлежат, а в случае отказа от них – обещала сложный судебный процесс. Автор меня заранее предупредил о возможности такого исхода, поэтому я монотонно повторил свои же требования и прекратил разговор.

Ожидание длилось недолго: после одного дня представитель позвонила и согласилась на мои требования, при условии полного отказа от иска.

Тем временем началось второе заседание: Мегафон денег не вернул, но повторно направил в суд ходатайство об отложении дела. Я сообщил судье, что договорились о сумме, но так их не получил. Судья была недовольна таким поведением Мегафона, но все же перенесла заседание.

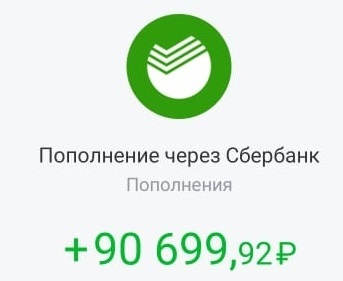

За день до начала очередного заседания я получил свои долгожданные деньги: 90 699,92 руб., из них 65699.92 руб. похищенная сумма, 15к за юриста и 10к за моралку.

Мои долгожданные 90 699,92 руб.

Из всей этой истории я сделал выводы:

• Мегафон не в состоянии признать вину и добровольно возместить потери абонентам с дополнительными бонусами в досудебном порядке;

• отдел «К» способен раскрыть сложные преступления, но главная проблема – привлечь их внимание;

• начало судебного дела заставляет ответчика зашевелиться и способствует возврату денег;

• без помощи сильной команды повторение моего результата маловероятно.

11 мая пришел счет за услуги связи, в котором начислили абонентскую плату по номеру, где ее быть не должно.

Теоретически, это могло произойти несколькими путями:

— обращение с поддельным паспортом в салон связи;

— обращение с поддельной доверенностью в салон связи;

— заявка на перевыпуск сим-карты через сайт;

Рекомендую, на всякий случай, запретить перевыпуск сим-карты по доверенности. А лучше перевести банки на отдельную симку, которая нигде в интернете не засвечена.

Как Ростелеком над клиентами издевается

Я писал 11 дней назад пост, о том, как Ростелеком не может начислить бесплатные 100Гб интернета, звонков и т.д. на сим-карту. Которые положены по пакетному тарифу. Предыдущую историю и продолжение сейчас постараюсь очень кратко описать. Как по мне, это просто верх непрофессионализма и пофигизма. Такого я еще не видел. Поднимите пожалуйста пост повыше. Не ради моего рейтинга, я посты не пишу. Проходил этот весь квест уже ради спортивного интереса.

Итак(сначала забывают добавить ускорение 10мбит по ADSL, и я неделю на 2 мбит, но это другая история):

1. Подключают мне IP-телевидение + сим-карта(100Гб интернета). Пробую сим-карту. Интернет не работает, пакет не тарифный.

3. Привязал сим-карту в личном кабинете. Пункта мобильная программа нет. О чем сообщил менеджерам, и почти каждый раз сообщал. Что по инструкции активировать ничего не могу(этот пункт в итоге появился сегодня только)

8. Создаю претензионную заявку в чате.

9. Проходит 16 дней. Приходит письмо на почту: Скидка по акции не поступила по причине того, что на Вашем лицевом счете услуг мобильной связи установлен не участвующий в акции тарифный план «Новая история». Просим Вас проверить и привести в соответствие все условия акции.

10. Ростелеком думает, что это я виноват. И сам я откуда то туда этот тариф на симку впарил.

11. Начинаю звонить в техподдержку. Потратил 3 часа ожиданий и разговоров с операторами. Выяснилось что надо установить тариф Общительный+ чтобы можно было подключить мобильную программу.

14. Кладу деньги. Меняю тариф сам в ЛК. Создаем заявку в чате на возврат денег.

17. Наконец-то попалась оператор Ольга, №331. Которая разобралась со своими коллегами в чем дело. Поменяла пакетный тарифный план на новый. И подключила мобильную программу. Я так понял это либо ее помощь. Либо это была помощь первой «которая вроде разобралась» и начала допечатывать в претензионную заявку, но связь оборвалась. Спасибо 2 компетентным и неравнодушным сотрудникам Ростелекома, наверное из 30 встретившихся за это время.

18. Сегодня все работает. Пакеты на симке появились. Пока что. Через месяц фиг вот знает что ожидать. И деньги по претензионной заявке они скорее всего не вернут. Вот просто так кажется. Проще сделать виноватым клиента.

У меня вопрос к читающим, уровень техподдержки для пользователей и крупных городов, где Ростелеком не является монополистом, такой же днищенский? Ощущение создалось, что у них стоит маркер на клиентов, из городов, в которых это создание является монополистом.

Не верится мне что с таким уровнем техподдержки и сотрудников оно может конкурировать с другими компаниями.