кибератака что это означает простыми

Кибератака (Хакерская атака) — что это такое, суть, виды и способы.

Кибератака или Хакерская атака – это попытка испортить или скомпрометировать функции компьютерной системы, с целью выведения компьютеров из строя или для похищения важных данных.

Кибератака, виды и цели.

Прежде всего следует понимать, что хакерские атаки условно можно поделить на 3 категории:

Относительно безобидные.

К относительно безобидным кибератакам можно отнести те атаки, которые не наносят ущерба компьютерному оборудованию и системам. Как правило, подобные действия осуществляются с целью внедрения в компьютерные системы шпионских программ, основная цель которых заключается в сборе конфиденциальной информации. Подобные программы никак себя не обнаруживают и не влияют на работу компьютеров. По сути владелец компьютера может долгое время работать, не подозревая, что все его личные данные утекают к хакеру. Естественно, что в данных действиях нет ничего хорошего и они являются незаконными, так как, обычно украденные данные используются в мошеннических целях.

Злонамеренные.

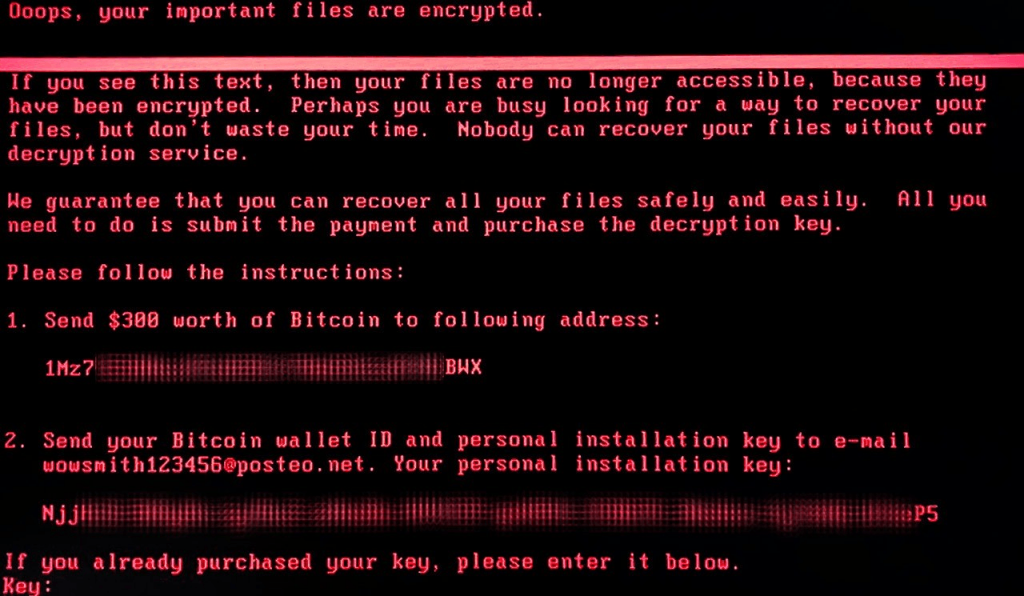

К злонамеренным хакерским атакам можно отнести те кибератаки, которые явно нацелены на внесение осложнений в работу отдельных компьютеров или целых сетей. В данном случаи, внедренное вредоносное программное обеспечение, будет саботировать работу компьютера: уничтожать или шифровать данные, ломать операционную систему, выключать или перезагружать ПК. К данному виду кибератак относятся всевозможные вирусы шифровщики и вымогатели типа WannaCry и Petya. Конечным результатом подобных действий может быть потеря времени и доходов многих компаний, нарушение доставки товаров и услуг клиентам, и тому подобные последствия.

Что такое Кибертерроризм.

Кибертерроризм является самым опасным среди всех разновидностей хакерских атак, так как целями нападения избираются различные важные государственные и коммунальные структуры типа энергоснабжения или транспортного сообщения. Поскольку атаки такого рода могут быстро разрушить инфраструктуру страны, они считаются идеальным средством ослабления нации. Успешно проведенная кибератака на ключевые точки инфраструктуры, может запросто парализовать страну на некоторое время нанеся колоссальные убытки. К счастью, многие страны признают реальную угрозу кибертерроризма и предпринимают шаги по защите государственных и общественных систем от любого типа интернет-атак путем дублирования систем.

Методы осуществления хакерских атак.

Кибератака, основные способы:

Вредоносное ПО (Malware).

Данная форма атаки заключается в установке на компьютер различного вредоносного или вирусного программного обеспечения, которое в дальнейшем будет полностью контролировать всю работу ПК. Обычно, данный софт пользователь устанавливает самостоятельно, используя установку программ взятых с сомнительных источников.

Фишинг.

При фишинге используется практически такая же концепция по внедрению вредоносного ПО, за исключением того, что пользователю специально подбрасывают данный софт имитируя трастовый ресурс. Подробней о фишинге можно прочитать тут.

SQL внедрение.

SQL – это язык программирования, используемый для связи с базами данных. Многие серверы, на которых хранятся важный контент для веб-сайтов, используют SQL для управления данными в своих базах. SQL внедрение — это кибератака специально нацеленная на такой сервер. Используя вредоносный код, хакеры пытаются взаимодействовать с данными хранящимися на нем. Это особенно проблематично, если сервер хранит информацию о частных клиентах с веб-сайта, такую как номера кредитных карт, имена пользователей и пароли (учетные данные) или другую личную информацию.

Межсайтовый скриптинг (XSS).

Подобно SQL-внедрению, эта атака также включает в себя помещение вредоносного кода на веб-сайт, но в этом случае сам сайт не подвергается атакам. Вместо этого вредоносный код, запускается только в браузере пользователя, когда он посещает атакуемый веб-сайт. Таким образом хакер может перехватывать информацию, проходящую между пользователем и сайтом. Один из наиболее распространенных способов, которым злоумышленник может развернуть атаку межсайтового скриптинга, является вставка вредоносного кода в комментарий или сценарий, который может автоматически запускаться. Например, хакер может встроить ссылку на вредоносный JavaScript в комментарии к блогу.

DDoS – это кибератака, суть которой заключается в отправке огромного количества запросов на сервер за короткий промежуток времени. В результате сервер не может справиться с таким огромным потоком входящий запросов и начинает тормозить или ложится. Как правило, для таких атак хакеры используют компьютеры-зомби, объединенные в ботнет, для создания критической массы запросов.

На самом деле, способов проведения кибератак гораздо больше. Практически каждый день хакеры находят новые и уязвимые места и лазейки в системах, но большинство атак становятся возможными именно благодаря человеческой халатности и неосторожности: слабые пароли, разглашение личных данный и тому подобное.

Хакерская кибератака: как распознать вирус и что делать после заражения

Последствия кибератак могут быть катастрофическими. Напомним, что совсем недавно на мир обрушился масштабный вирус Petya.

Что такое кибератака простыми словами?

Н.В. Кибератака – это попытка обойти методы защиты информационной системы с целью получения несанкционированного доступа к системам и данным, внесения изменения в работу систем, их полной или частичной остановки. Один из механизмов проведения кибератаки – это заражение системы вирусом, который использует существующие «пробелы» информационной безопасности для достижения упомянутых целей.

Каким образом вирус попадает в систему?

Н.В.Самый популярный путь попадания вируса в систему – метод fishing (рыбалка). Это происходит следующим образом: вам с неизвестного или известного адреса приходит электронное сообщение. Обычно это сообщение имеет «игровую» фразу, которая втягивает Вас в переписку и рекомендует или принуждает сделать какое-то действие, например, открыть вложение, которое приходит с этим письмом, или загрузить информацию по веб-ссылке.

Н.В.Выполнив данное действие, пользователь самостоятельно загружает вирус на свой компьютер, поддавшись на соблазн получить что-либо бесплатно или будучи уверенным, что информация идет от доверительного отправителя.

Какие уловки обычно используют для кибератаки?

Н.В.Вам предлагают поучаствовать в лотерее, заработать деньги, посмотреть прайс с акционными ценами, предложения от ваших поставщиков, прочитать срочные сообщения от ваших родственников, получить награду в конкурсе, в котором вы не участвовали и т.д. Таких предлогов может быть очень много.

Когда приходят сообщения, которые заставляют Вас немедленно что-то сделать, вы должны пользоваться определенными правилами:

Н.В. Как визуально отличить файлы с вирусом от обычных файлов:

Если злоумышленник постарался как следует – отличить зараженный файл от обычного крайне сложно. Файлы-вирусы, обычно, имеют расширения, которые запускают программу на компьютере, поскольку и сами являются программами. Данные файлы, чаще всего, имеют расширение exe, ps, или bad.

Что происходит, если открыть вирусный файл?

Н.В. А возможно не только в компьютер, но и в сеть, если компьютер подключен к сети. И вирус очень быстро распространяться по ней. Если в сети не установлены специальные решения, которые противодействуют распространению атаки по сети, то пораженной окажется вся локальная сеть.

В самом вирусе вмонтированы условия, при которых он активируется и начинает работать.

Чаще всего вирусы запрограммированы либо на конкретную дату, либо на конкретное действие, например, когда человек подключится к интернету.

Когда условие, вмонтированное в вирус, произойдет, он активируется.

Зачем программируется период времени между заражением вирусом и самой атакой?

Н.В. Цели могут быть разными. Иногда это делается для того, чтобы «замести» следы и усложнить процесс расследования алгоритма атаки. Иногда для того, чтобы вовлечь в процесс атаки как можно больше компьютеров и нанести значительное повреждение.

Если целью злоумышленников было нанести экономический урон, то нанести поражение одному компьютеру – слишком маленький эффект. Такие атаки имеют бизнес интересы точно так же, как при других криминальных нападениях, которые происходят в реальной жизни. Поэтому целью является достичь как можно большего экономического интереса.

Есть идея, что киберзлоумышленники создают вирус для того, чтобы затем продавать противовирусные программы. Правда ли это?

Н.В. Это одна из версий, но она не доказана и существует скорее в виде мифа. Есть несколько направлений кибератак и все зависит от заказчика. Это аналог криминального преступления. Первая цель – получить экономический эффект, вторая – разрушить систему, устранить или ликвидировать, третья – получить политические дивиденды, чтобы заработать преимущества.

Этот вид бизнеса не отличается от таких как, например, продажа наркотиков, в нем вращаются достаточно серьезные финансовые инвестиции. С такими криминальными элементами борется киберполиция, службы безопасности и крупные компании всего мира.

Каким образом обеспечивается кибербезопасность у нас в стране?

Н.В. В нашей стране есть тип органа, который отвечает за это напрвление: служба безопасности (отслеживает конкретных людей, которые этим занимаются), киберполиция (занимается киберзащитой, в реальном времени отслеживает активность общей ситуации и должны быстро обеспечить безопасность), ДСТЗИ (прописывает стандарты и определяет необходимое и достаточное количество элементов, которые должны быть в сети, чтобы обеспечить безопасность для ключевых инфраструктурных систем).

Что делать простому пользователю, если происходит кибератака? Какие шаги необходимо предпринять?

Если вы правильно используете свой компьютер, то знаете про рекомендацию делать регулярные резервные копии и хранить их на отдельном носителе. Вначале резервные данные надо проверить на наличие вирусов, затем использовать их для восстановления данных на свой компьютер.

Вы сможете открыть папки с Вашими данными и сохранить информацию на другом компьютере.

Многие говорят о повторном заражении вирусом. Возможно ли это?

Н.В. Повторного заражения не бывает. Это происходит в тот момент, когда пользователи подключаются к сети. Возможно, что в момент самой атаки компьютер не использовался и был выключен. В тот момент, когда его включат, начнется поражения вирусом, т.к. атака запрограммирована на определенные условия. Это не повторная атака, а та же, только отсрочена по времени. Второй вариант возможен, если вы подняли из резервной копии данные, которые уже поражены вирусом.

Рекомендации:

Н.В. Если так произошло, что ваш компьютер был заражен, необходимо, используя другое устройство, зайти на сайт киберполиции либо службы безопасности, где в реальном времени уведомляют, что происходит и какие действия нужно выполнить. Вы получите профессиональные рекомендации, что нужно делать и чего делать не стоит. Можно обратиться в Центр поддержки Microsoft, который работает 24/7.

Каждый вирус имеет своей целью конкретную операционную систему и делается под конкретные продукты. Два года назад была мощная атака на Android. Почему? Потому что у Android 98% рынка телефонов. Это самая распространенная операционная система телефонов. В этот раз нападение было на Windows, т.к. в бизнес персональных компьютерах самое большое количество операционных систем – 75-80%.

Криминальные организации делают нападения на те системы, которые используются большинством и соответственно вирусом можно поразить большое количество пользователей.

Десять самых громких кибератак XXI века

Что такое кибератака и какой она бывает?

Кибератака — или хакерская атака — это вредоносное вмешательство в информационную систему компании, взлом сайтов и приложений, личных аккаунтов и устройств [1].

Главные цели — получить выгоду от использования этих данных или шантажа владельцев. Есть целые хакерские группы, которые взламывают сайты, инфраструктуры и сервисы, чтобы заявить о себе. Такие атаки сравнимы с террористическими.

Кибератаки различают по способу воздействия:

1. WannaCry — самый массовый вирус десятилетия

Когда: май 2017 года.

Кого или что атаковали: компьютеры на ОС Microsoft Windows.

Что произошло:

WannaCry — вредоносная программа-вымогатель, которая использовала уязвимость нулевого дня в различных версиях Windows. Проникая в компьютеры, вирус зашифровывал все содержимое, а затем начинал требовать деньги за разблокировку. Однако расшифровать файлы было невозможно.

Впервые его обнаружили в Испании, а затем и в других странах. Больше всего пострадали Россия, Украина и Индия. Из-за WannaCry остановилась работа банков, правительственных организаций, аэропортов. В ряде британских больниц не смогли провести срочные операции. Код вируса выглядел слишком примитивным и как будто недописанным. Поэтому появились версии, что разработчик случайно выпустил его раньше времени [2]. В пользу этого говорит и то, что коды для расшифровки не работали. Предполагают, что изначально WannaCry должен был поразить все устройства на Windows.

Остановить вирус удалось исследователю Маркусу Хатчинсу под ником Malwaretechblog. Он обратил внимание, что перед тем, как зашифровать файлы, программа отправляет запрос на несуществующий домен. Хатчинс зарегистрировал этот домен, после чего WannaCry перестал причинять вред. В создании вируса подозревают Lazarus Group и другие группировки, связанные с Агентством национальной безопасности США: данные об уязвимости были известны только АНБ.

2. Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

Когда: июнь 2017 года.

Кого или что атаковали: крупные корпоративные сети компаний и госслужб по всему миру

Что произошло:

Первая версия вируса появилась еще в марте 2016 года, но серьезные кибератаки начались в 2017-м. Не все согласны с тем, что в обоих случаях это был один и тот же вирус, но значительная часть кода действительно совпадала. По поводу названия тоже возникли споры: исследователи из «Лаборатории Касперского» предпочитают называть вирус New Petya, NotPetya или ExPetr [4].

Так же, как и WannaCry, Petya и его поздние версии поражали компьютеры на ОС Microsoft Windows. Они зашифровывали файлы — точнее, базу данных с информацией обо всех файлах на диске — и данные для загрузки ОС. Затем вирус требовал выкуп в биткоинах.

Но коды для расшифровки не помогали, а, наоборот, уничтожали все данные на жестком диске. При этом вирус получал полный контроль над всей инфраструктурой компании, и защита от WannaCry против него уже не действовала.

Для создания NotPetya использовали коды хакерской группировки Equation, выложенные в открытый доступ. В октябре 2020 власти США обвинили хакерскую группировку Sandworm [5], состоящую из сотрудников российского ГУ ГШ, в причастности к вирусу NotPetya и другим кибератакам.

Больше всего от вируса пострадала Украина. Позднее пришли к выводу [6], что именно отсюда началось заражение. Причина — в автоматическом обновлении бухгалтерской программы M.T.doc, которой пользуется большинство компаний и госорганов в стране.

3. Выборы в США — главный политический скандал

Когда: июль 2016 года.

Кого или что атаковали: серверы Национального комитета Демократической партии США (DNC) и комитета Демократической партии по выборам в Конгресс (DCCC).

Что произошло:

Хакеры использовали вредоносное ПО для удаленного управления серверами и передачи файлов, а также слежки за всеми действиями пользователей в рамках сети. После кибератаки хакеры вычистили все следы своей активности.

Хакерам удалось получить доступ к электронной почте кандидата в президенты от демократов Хилари Клинтон и ее команды. В итоге 30 тыс. электронных писем были опубликованы на WikiLeaks [8], включая 7,5 тыс. документов, отправленных самой Клинтон. Многие документы были секретными и касались террористических атак на консульство США в Бенгази в 2012 году. Остальные содержали персональные данные членов и спонсоров демократической партии, включая номера их кредитных карт.

Американские эксперты по интернет-безопасности обвинили в этих атаках действующие из России хакерские группировки под названием Cozy Bear и Fancy Bear [9].

Ущерб: История с перепиской вызвала раскол внутри демократов и сильно пошатнула их позиции накануне выборов. Скандал негативно повлиял на рейтинги Клинтон и помешал ей победить Дональда Трампа на президентских выборах. Она же положила начало Пиццагейту — одной из самых масштабных теорий заговора в США [10].

Накануне новых американских выборов в 2020 году вышел доклад Microsoft [11]. В нем сообщается о 200 хакерских атаках, связанных с выборами. И вновь в числе главных виновных называют Россию [12].

4. Взлом Facebook — самая громкая утечка данных из соцсети

Когда: 2020 год.

Кого или что атаковали: персональные данные пользователей Facebook.

Что произошло:

В марте 2020 года британская компания Comparitech сообщила об утечке данных более 267 млн пользователей Facebook [13]. Большая часть из них принадлежит американцам [14]. Их могли использовать для рассылки фишинговых ссылок.

В августе 2020 года эксперты из компании DarkNet Data Leakage & Breach Intelligence (DLBI) обнаружили в Cети персональные данные 150 млн пользователей Facebook, Instagram и LinkedIn [15]. На этот раз данные похитили с сервера в США, который принадлежит китайской компании Shenzhen Benniao Social Technology (socialarks.com) [16]. Она продает рекламу и продвижение в соцсетях.

Психическая кибератака: взлом клиники в Финляндии

В сентябре 2020 года киберпреступники взломали базу Vastaamo — одного из крупнейших психотерапевтических центров в Финляндии [19]. Они похитили личные данные десятков тысяч пациентов, включая записи сессий с терапевтами. В обмен на данные хакеры потребовали выкуп в €200-540 с каждого пациента и €450 тыс. (около 40 млн руб.) — с самого центра [20]. Правительство Финляндии собрало экстренное заседание с участием министра обороны. Однако злоумышленников так и не поймали, а данные пациентов оказались в даркнете [21].

5. Нашумевший взлом аккаунтов знаменитостей в Twitter

Когда: июль 2020 года.

Кого или что атаковали: Twitter-аккаунты Билла Гейтса, Илона Маска, Барака Обамы, Джеффа Безоса, Канье Уэста и других известных личностей в США.

Что произошло:

Во взломанных профилях злоумышленники, от имени американских звезд, политиков и бизнесменов, призывали отправлять биткоины на указанный криптокошелек [22]. Каждый перевод они обещали вернуть в двойном размере. Пострадали также корпоративные аккаунты Apple и Uber.

Что такое кибератака?

Связаться с Cisco

Определение кибератаки

Кибератака — это вредоносная, осуществляемая сознательно попытка человека или организации проникнуть в информационную систему другого человека или организации. Как правило, нарушая работу сети жертвы, хакер стремится получить выгоду.

Почему люди совершают кибератаки?

Злоумышленники стремятся пользоваться уязвимостью корпоративных систем, что обусловливает ежегодный рост киберпреступности. Часто хакеры требуют выкуп: 53 % кибератак привели к убыткам в размере 500 000 долл. США или более.

Кибератаки также могут иметь скрытые мотивы. Некоторые попытки хакеров уничтожить системы и данные являются своеобразными проявлениями «хактивизма».

Что такое ботнет?

Ботнет — это сеть устройств, зараженных вредоносным программным обеспечением, например вирусами. Хакеры могут управлять ботнетом как единой группой без ведома владельцев с целью увеличения масштаба атак. Зачастую ботнеты используются для создания неподъемной нагрузки на системы в результате DDoS-атак.

Подробнее

Распространенные типы кибератак

Вредоносное ПО

Термин «вредоносное ПО» употребляется, когда речь идет о шпионском ПО, программах-вымогателях, вирусах и интернет-червях. Вредоносное ПО проникает в сеть через уязвимость, как правило, когда пользователь переходит по опасной ссылке или открывает вложение в электронной почте, что приводит к установке такого ПО. Оказавшись внутри системы, вредоносное ПО может:

Фишинг

Фишинг — это рассылка, как правило, по электронной почте, мошеннических сообщений, которые выглядят так, будто они отправлены надежным адресатом. Целью этой деятельности является кража конфиденциальных данных, например о кредитных картах или учетных записях, либо установка вредоносного ПО на компьютере жертвы. Фишинг становится все более распространенной киберугрозой.

Атака через посредника

Атаки через посредника (MitM) возникают, когда хакеры внедряются во взаимодействие двух сторон. Получив доступ к трафику, хакеры могут фильтровать и красть данные.

Два распространенных способа осуществления атак через посредника:

1. В незащищенной общедоступной сети Wi-Fi хакеры могут перехватить контроль на участке между устройством посетителя и сетью. Не зная об этом, посетитель будет передавать все данные через хакера.

2. Когда вредоносное ПО проникает на устройство, хакер может установить приложения для анализа всех данных жертвы.

Атака типа «отказ в обслуживании»

Атака типа «отказ в обслуживании» переполняет системы, серверы или сети трафиком, что приводит к исчерпанию ресурсов и пропускной способности. В результате система теряет способность исполнять нормальные запросы. Хакеры также могут использовать скомпрометированные устройства для организации атак. Это называется распределенной атакой типа «отказ в обслуживании» (DDoS-атака).

Внедрение SQL-кода

Внедрение SQL-кода — это передача вредоносного SQL-кода на сервер, обрабатывающий SQL-запросы, в результате чего сервер раскрывает данные, которые не предполагалось раскрывать. Чтобы внедрить SQL-код, иногда достаточно ввести вредоносный код в поле поиска уязвимого веб-сайта.

Эксплойт нулевого дня

Эксплойт нулевого дня возникает после раскрытия уязвимости сети и до создания исправления или решения этой проблемы. В этот временной интервал хакеры атакуют с использованием раскрытой уязвимости. Для выявления угроз, связанных с уязвимостью нулевого дня, требуется постоянный мониторинг.

Туннелирование DNS

Туннелирование DNS — это использование протокола DNS для передачи трафика, не относящегося к DNS, через порт 53. Эта атака позволяет отправлять через DNS трафик HTTP и других протоколов. Туннелирование DNS может использоваться в различных правомерных целях. Однако существует возможность использовать службы VPN для туннелирования DNS со злым умыслом. С их помощью под видом трафика DNS можно передавать данные, которые обычно передаются по интернет-каналу. С помощью DNS-запросов злоумышленник может извлечь данные из скомпрометированной системы и перенести их в свою среду. Их также можно использовать для направления управляющих обратных вызовов из инфраструктуры хакера в скомпрометированную систему.

Кибератаки – определение, виды, профилактика

Определение кибератак

Согласно «Юридической компании», «Техническому документу о кибератаках», определение кибератак следующее:

Кибер-атака – это атака, инициированная компьютером против веб-сайта, компьютерной системы или отдельного компьютера (совместно именуемого компьютером), которая ставит под угрозу конфиденциальность, целостность или доступность компьютера или хранящейся на нем информации.

Определение имеет три различных фактора: [1] атака или незаконная попытка [2] получить что-то от [3] компьютерной системы. Вообще говоря, система – это совокупность единиц, которые работают вместе для достижения общей цели. Таким образом, будь то отдельный компьютер или совокупность компьютеров – в автономном режиме или в сети (веб-сайты/интранет), это система, которая работает, чтобы облегчить то или другое. Даже один компьютер имеет много компонентов, которые работают вместе для достижения общей цели и, следовательно, называется компьютерной системой.

Типы кибератак

Существует множество методов кибератак, от внедрения вредоносных программ до фишинга, социальной инженерии и внутреннего кражи данных. Другими продвинутыми, но распространенными формами являются DDoS-атаки, атаки Brute Force, взлом, удержание компьютерной системы (или веб-сайта) для выкупа с использованием прямого взлома или вымогателей.

Некоторые из них были перечислены ниже:

Последнее – ненадлежащее использование компьютеров или приложений сотрудниками – может быть преднамеренным или из-за недостатка знаний. Нужно выяснить реальную причину, по которой сотрудник, например, пытался ввести неправильные данные или обращается к определенной записи данных, которую он или она не имели права изменять.

Социальная инженерия также может быть причиной, по которой сотрудник намеренно пытается взломать базу данных – просто чтобы помочь другу! То есть сотрудник был подружен с преступником и эмоционально вынужден получить какие-то невинные данные для нового друга.

Пока мы здесь, желательно также рассказать сотрудникам об опасностях общедоступного Wi-Fi и почему им не следует использовать общедоступный WiFi для работы в офисе.

Ответ на кибератаки

Профилактика всегда лучше лечения. Вы, наверное, слышали это несколько раз. То же самое относится к области ИТ, когда речь идет о защите от кибератак. Тем не менее, если предположить, что ваш компьютер или веб-сайт подвергся атаке, даже после принятия всех мер предосторожности, существуют определенные общие общие меры реагирования:

Для получения точной и подробной информации о том, как правильно реагировать, ознакомьтесь с документом, упомянутым в разделе «Ссылки».

Предотвращение кибератак

Возможно, вы уже знаете, что не существует 100% надежного метода противодействия киберпреступности и кибератакам, но, тем не менее, вы должны принять столько же мер предосторожности, чтобы защитить свои компьютеры.

В первую очередь необходимо использовать хорошее защитное программное обеспечение, которое не только сканирует на наличие вирусов, но и ищет различные типы вредоносных программ, включая, помимо прочего, вымогателей, и не дает им проникнуть в компьютер. В основном эти вредоносные коды внедряются в ваши компьютеры, посещая или загружая файлы с не известных веб-сайтов, скачки Drive-by, скомпрометированные веб-сайты, которые отображают вредоносную рекламу, также известную как вредоносная реклама.

Наряду с антивирусом вы должны использовать хороший брандмауэр. Хотя встроенный брандмауэр в Windows 10/8/7 хорош, вы можете использовать сторонние брандмауэры, которые, по вашему мнению, сильнее, чем брандмауэр Windows по умолчанию.

Если это корпоративная компьютерная сеть, убедитесь, что ни на одном из пользовательских компьютеров нет поддержки Plug and Play. То есть сотрудники не должны иметь возможность подключать флэш-накопители или свои собственные интернет-ключи к USB. ИТ-отдел компании также должен следить за всем сетевым трафиком. Использование хорошего анализатора сетевого трафика помогает быстро следить за странным поведением, возникающим на любом терминале (компьютере сотрудника).

Для защиты от DDoS-атак веб-сайт лучше переносить на разные серверы, а не просто размещать на одном сервере. Лучшим способом было бы постоянно иметь зеркало, используя облачный сервис. Это значительно снизит шансы на успех DDoS – по крайней мере, на долгое время. Используйте хороший брандмауэр, такой как Sucuri, и предпримите некоторые основные шаги для защиты и защиты вашего сайта.

Вот несколько полезных ссылок, которые отображают карты хакерских атак в реальном времени:

Посмотри на них. Они довольно интересные!

Если вам есть что добавить, пожалуйста, поделитесь.